Practice Test #3

50개 문제와 100분 시간 제한으로 실제 시험을 시뮬레이션하세요. AI 검증 답안과 상세 해설로 학습하세요.

AI 기반

3중 AI 검증 답안 및 해설

모든 답안은 3개의 최고 AI 모델로 교차 검증하여 최고의 정확도를 보장합니다. 선택지별 상세 해설과 심층 문제 분석을 제공합니다.

기출 문제

여러 번의 동일하게 구성된 Azure virtual machines 배포를 수행하기 위해 Azure Resource Manager templates를 사용할 계획입니다. 각 배포의 administrator account에 대한 password는 서로 다른 Azure key vaults에 secret으로 저장되어 있습니다. 각 배포 중 적절한 secret을 포함하는 key vault를 지정할 resource ID를 동적으로 구성하는 방법을 식별해야 합니다. key vault의 이름과 secret의 이름은 inline parameters로 제공됩니다. resource ID를 구성하기 위해 무엇을 사용해야 합니까?

HOTSPOT - 다음 표와 같이 East US 2 region에 두 개의 Azure virtual machine이 있습니다. 이름 Operating system Type Tier VM1 Windows Server 2008 R2 A3 Basic VM2 Ubuntu 16.04-DAILY-LTS L4s Standard Azure Key vault를 배포하고 구성합니다. VM1 및 VM2에서 Azure Disk Encryption을 활성화할 수 있도록 해야 합니다. 각 virtual machine에서 무엇을 수정해야 합니까? 답하려면, 답변 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 주어집니다. Hot Area:

VM1 ______

VM2 ______

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. Azure 구독이 있습니다. 이 구독에는 Windows Server 2012 R2 또는 Windows Server 2016을 실행하는 50개의 가상 머신이 포함되어 있습니다. 가상 머신에 Microsoft Antimalware를 배포해야 합니다. 해결 방법: 각 가상 머신에 extension을 추가합니다. 이것이 목표를 충족합니까?

Azure Container Registry에 연결할 Azure Kubernetes Service (AKS) 클러스터를 구성하고 있습니다. auto-generated service principal을 사용하여 Azure Container Registry에 인증해야 합니다. 무엇을 만들어야 합니까?

Subscription1이라는 Azure subscription이 있습니다. Subscription1에 VM1이라는 Linux virtual machine을 배포합니다. VM1의 metrics와 logs를 모니터링해야 합니다. 무엇을 사용해야 합니까?

이동 중에도 모든 문제를 풀고 싶으신가요?

Cloud Pass를 다운로드하세요 — 모의고사, 학습 진도 추적 등을 제공합니다.

Azure resource group에 100개의 virtual machine이 포함되어 있습니다. 여러 policy definition을 포함하는 Initiative1이라는 initiative가 있습니다. Initiative1은 resource group에 할당되어 있습니다. policy definition과 일치하지 않는 리소스를 식별해야 합니다. 어떻게 해야 합니까?

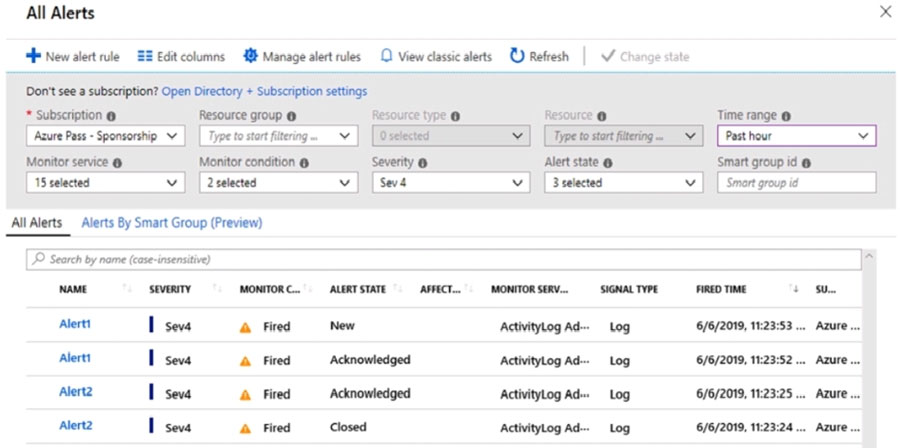

HOTSPOT - 다음 그림에 표시된 alert를 포함하는 Azure subscription이 있습니다.

그래픽에 제시된 정보를 기반으로 각 문장을 완성하는 정답을 선택하려면 드롭다운 메뉴를 사용하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

아래 이미지에서 올바른 답을 선택하세요.

11:23:52에 발생한 Alert1의 상태는 ______

11:23:24에 발생한 Alert2의 상태는 ______

다음 표에 표시된 Azure virtual machines가 있습니다.

어떤 virtual machines에 대해 Update Management를 활성화할 수 있습니까?

VM1이 실행 중입니다.

VM2가 실행 중입니다.

VM3는 중지되었습니다.

VM4가 실행 중입니다.

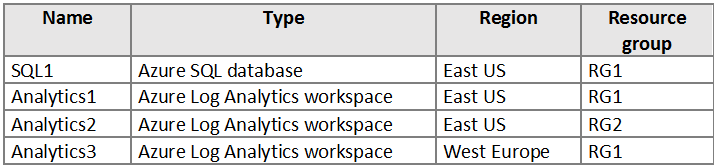

HOTSPOT - 다음 표에 표시된 리소스를 포함하는 Azure subscription이 있습니다.

다음 표에 표시된 Azure Storage account를 생성합니다.

SQL1에 대한 auditing을 구성해야 합니다. audit log 대상지로 사용할 수 있는 Storage account와 Log Analytics workspace는 무엇입니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

이름: Storage1, Region: East US, Resource group: RG1, Storage account type: Blob, Access tier (default): Cool

이름: Storage2, 지역: East US, Resource group: RG2, Storage account 유형: General purpose V1, Access tier (기본값): 해당 없음

이름: Storage3, Region: West Europe, Resource group: RG1, Storage account type: General purpose V2, Access tier (default): Hot

감사 로그 대상지로 사용할 수 있는 Storage account: ______

감사 로그 대상지로 사용할 수 있는 Log Analytics workspace: ______

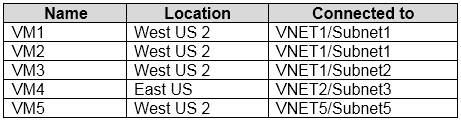

다음 표에 표시된 Azure virtual machines가 있습니다.

각 virtual machine에는 단일 network interface가 있습니다. VM1의 network interface를 ASG1이라는 application security group에 추가합니다. ASG1에 추가할 수 있는 virtual machines의 network interfaces를 식별해야 합니다. 무엇을 식별해야 합니까?

앱 받기