Microsoft

Microsoft AZ-500

442+ 기출 문제 (AI 검증 답안 포함)

Microsoft Azure Security Engineer Associate

AI 기반

3중 AI 검증 답안 및 해설

모든 Microsoft AZ-500 답안은 3개의 최고 AI 모델로 교차 검증하여 최고의 정확도를 보장합니다. 선택지별 상세 해설과 심층 문제 분석을 제공합니다.

시험 도메인

실전 문제

HOTSPOT - Azure subnet에 바인딩된 network security group (NSG)이 있습니다. Get-AzNetworkSecurityRuleConfig를 실행하면 다음 예시에 표시된 출력을 받습니다. Name : DenyStorageAccess Description : Protocol : * SourcePortRange : {} DestinationPortRange : {} SourceAddressPrefix : {*} DestinationAddressPrefix : {Storage} SourceApplicationSecurityGroups: [] DestinationApplicationSecurityGroups: [] Access : Deny Priority : 105 Direction : Outbound

Name : StorageE2A2Allow ProvisioningState : Succeeded Description : Protocol : * SourcePortRange : {} DestinationPortRange : {443} SourceAddressPrefix : {} DestinationAddressPrefix : {Storage.EastUS2} SourceApplicationSecurityGroups: [] DestinationApplicationSecurityGroups: [] Access : Allow Priority : 104 Direction : Outbound

Name : Contoso_FTP Description : Protocol : TCP SourcePortRange : {*} DestinationPortRange : {21} SourceAddressPrefix : {1.2.3.4/32} DestinationAddressPrefix : {10.0.0.5/32} SourceApplicationSecurityGroups: [] DestinationApplicationSecurityGroups: [] Access : Allow Priority : 504 Direction : Inbound

그래픽에 제시된 정보를 기반으로 각 문장을 완성하는 정답을 선택하려면 드롭다운 메뉴를 사용하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

Azure Storage account로 향하는 트래픽은 ______.

1.2.3.4에서 10.0.0.10/32로의 FTP 연결은 ______입니다.

새 Azure subscription을 만듭니다. Azure Security Center에서 custom alert rule을 만들 수 있도록 해야 합니다. 어떤 두 가지 작업을 수행해야 합니까? 각 정답은 솔루션의 일부를 나타냅니다. 참고: 각 정답 선택은 1점의 가치가 있습니다.

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. Sub1이라는 Azure subscription이 있습니다. RG1이라는 resource group에 sa1이라는 Azure Storage account가 있습니다. 사용자와 애플리케이션은 여러 shared access signature(SAS) 및 stored access policy를 사용하여 sa1의 blob service와 file service에 액세스합니다. 권한이 없는 사용자가 file service와 blob service 모두에 액세스한 것을 발견했습니다. sa1에 대한 모든 액세스를 취소해야 합니다. 해결 방법: 새 stored access policy를 만듭니다. 이 방법이 목표를 충족합니까?

HOTSPOT - 다음 표에 표시된 virtual machines를 포함하는 Azure subscription이 있습니다. Name Resource group Status VM1 RG1 Stopped (Deallocated) VM2 RG2 Stopped (Deallocated) 다음 표에 표시된 Azure policies를 만듭니다.

다음 표에 표시된 resource locks를 만듭니다.

다음 각 문장에 대해, 문장이 참이면 Yes를 선택합니다. 그렇지 않으면 No를 선택합니다. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

허용되지 않는 resource types: Resource type: virtualMachines, Scope: RG1

허용된 리소스 유형: 리소스 유형: virtualMachines, 범위: RG2

Lock1은 Read-only이며 VM1에 생성되었습니다.

Lock2는 Read-only이며 RG2에 생성되었습니다.

VM1을 시작할 수 있습니다.

VM2를 시작할 수 있습니다.

RG2에서 virtual machine을 생성할 수 있습니다.

Azure Security Center에서 사용자 지정 alert rule을 만듭니다. alert가 트리거될 때 어떤 사용자가 이메일 메시지를 받을지 구성해야 합니다. 어떻게 해야 합니까?

이동 중에도 모든 문제를 풀고 싶으신가요?

Cloud Pass를 다운로드하세요 — 모의고사, 학습 진도 추적 등을 제공합니다.

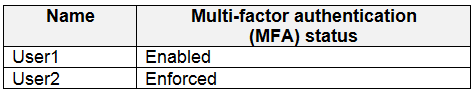

HOTSPOT - 귀사의 회사는 Seattle과 New York에 두 개의 사무실이 있습니다. 각 사무실은 NAT device를 사용하여 Internet에 연결됩니다. 사무실은 다음 표에 표시된 IP addresses를 사용합니다. 위치 IP address space Public NAT segment Seattle 10.10.0.0/16 190.15.1.0/24 New York 172.16.0.0/16 194.25.2.0/24 회사는 contoso.com이라는 Azure Active Directory (Azure AD) tenant를 보유하고 있습니다. tenant에는 다음 표에 표시된 users가 포함되어 있습니다.

MFA service settings는 보기와 같이 구성되어 있습니다. (Exhibit 탭을 클릭하세요.) trusted ips (자세히 알아보기)

☑️ 내 intranet의 federated users 요청에 대해 multi-factor authentication 건너뛰기

다음 IP address subnets 범위의 요청에 대해 multi-factor authentication 건너뛰기

10.10.0.0/16 194.25.2.0/24

verification options (자세히 알아보기)

users가 사용할 수 있는 methods: ☑️ 전화로 통화 ☑️ 전화로 문자 메시지 ⬜ mobile app을 통한 알림 ⬜ mobile app 또는 hardware token의 verification code 다음 각 문장에 대해 문장이 참이면 Yes를 선택하세요. 그렇지 않으면 No를 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

User1이 134.18.14.10의 IP address를 사용하는 device에서 Azure에 sign in하면, User1은 phone을 사용하여 인증되어야 합니다.

User2가 Seattle office의 디바이스에서 Azure에 sign in하는 경우, User2는 Microsoft Authenticator app을 사용하여 인증되어야 합니다.

User2가 New York office의 디바이스에서 Azure에 로그인하는 경우, User2는 phone을 사용하여 인증되어야 합니다.

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 정답이 둘 이상 있을 수 있고, 다른 문제 세트에는 정답이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. 사용자는 Azure Active Directory (Azure AD)의 hybrid 구성을 가지고 있습니다. 사용자는 virtual network에 있는 Azure HDInsight cluster를 가지고 있습니다. 사용자는 on-premises Active Directory 자격 증명을 사용하여 사용자가 cluster에 인증할 수 있도록 허용할 계획입니다. 계획된 인증을 지원하도록 환경을 구성해야 합니다. 솔루션: Azure subscription에 Azure Active Directory Domain Services (Azure AD DS)를 배포합니다. 이것이 목표를 충족합니까?

여러 번의 동일하게 구성된 Azure virtual machines 배포를 수행하기 위해 Azure Resource Manager templates를 사용할 계획입니다. 각 배포의 administrator account에 대한 password는 서로 다른 Azure key vaults에 secret으로 저장되어 있습니다. 각 배포 중 적절한 secret을 포함하는 key vault를 지정할 resource ID를 동적으로 구성하는 방법을 식별해야 합니다. key vault의 이름과 secret의 이름은 inline parameters로 제공됩니다. resource ID를 구성하기 위해 무엇을 사용해야 합니까?

Azure subscription에 Vault1이라는 Azure key vault가 포함되어 있습니다. Vault1에서 Secret1이라는 secret을 생성합니다. 애플리케이션 개발자가 Azure Active Directory (Azure AD)에 애플리케이션을 등록합니다. 해당 애플리케이션이 Secret1을 사용할 수 있도록 해야 합니다. 무엇을 해야 합니까?

HOTSPOT - Sub1이라는 이름의 Azure subscription이 있습니다. 하나의 subnet을 포함하는 virtual network를 생성합니다. 해당 subnet에 다음 표에 표시된 virtual machine을 프로비저닝합니다. 이름 Network interface Application security group 할당 IP 주소 VM1 NIC1 AppGroup12 10.0.0.10 VM2 NIC2 AppGroup12 10.0.0.11 VM3 NIC3 AppGroup3 10.0.0.100 VM4 NIC4 AppGroup4 10.0.0.200 현재는 어떤 network security group (NSG)도 프로비저닝하지 않았습니다. 다음 요구 사항을 충족하도록 network security를 구현해야 합니다. ✑ VM3에서만 VM4로의 트래픽을 허용합니다. ✑ Internet에서 VM1 및 VM2로의 트래픽만 허용합니다. ✑ NSG 및 network security rule의 수를 최소화합니다. 몇 개의 NSG와 network security rule을 생성해야 합니까? 답하려면 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

NSG: ______

네트워크 보안 규칙: ______

HOTSPOT - Group1 및 Group2의 멤버십은 무엇입니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

Group1: ______

Group2: ______

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. Sub1이라는 이름의 Azure 구독이 있습니다. RG1이라는 이름의 resource group에 sa1이라는 이름의 Azure Storage account가 있습니다. 사용자와 애플리케이션은 여러 shared access signature (SAS) 및 stored access policy를 사용하여 sa1의 blob service와 file service에 액세스합니다. 권한이 없는 사용자가 file service와 blob service 모두에 액세스한 것을 발견했습니다. sa1에 대한 모든 액세스를 취소해야 합니다. 해결 방법: 새 SAS를 생성합니다. 이 방법이 목표를 충족합니까?

회사에는 contoso.com이라는 Azure Active Directory (Azure AD) tenant에 연결된 Sub1이라는 Azure subscription이 있습니다. 회사는 App1이라는 애플리케이션을 개발합니다. App1은 Azure AD에 등록되어 있습니다. App1이 애플리케이션 사용자 대신 Azure Key Vault의 secret에 액세스할 수 있도록 해야 합니다. 무엇을 구성해야 합니까?

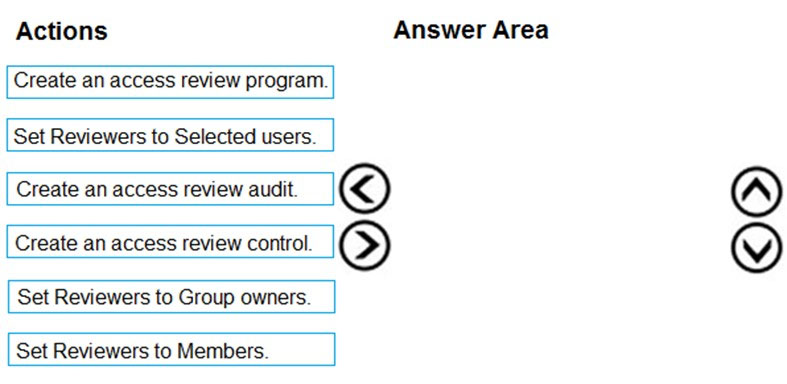

DRAG DROP - Access review를 구성해야 합니다. 이 review는 새로운 review collection에 할당되고 resource owner가 검토합니다. 어떤 세 가지 작업을 순서대로 수행해야 합니까? 답하려면 작업 목록에서 적절한 작업을 답 영역으로 이동하고 올바른 순서로 배열하세요. 선택하고 배치:

아래 이미지에서 올바른 답을 선택하세요.

귀사는 각 부서별로 별도의 subscription을 생성할 계획입니다. 각 subscription은 동일한 Azure Active Directory (Azure AD) tenant에 연결됩니다. 각 subscription이 동일한 role assignment를 갖도록 구성해야 합니다. 무엇을 사용해야 합니까?

HOTSPOT - 다음 표와 같이 East US 2 region에 두 개의 Azure virtual machine이 있습니다. 이름 Operating system Type Tier VM1 Windows Server 2008 R2 A3 Basic VM2 Ubuntu 16.04-DAILY-LTS L4s Standard Azure Key vault를 배포하고 구성합니다. VM1 및 VM2에서 Azure Disk Encryption을 활성화할 수 있도록 해야 합니다. 각 virtual machine에서 무엇을 수정해야 합니까? 답하려면, 답변 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 주어집니다. Hot Area:

VM1 ______

VM2 ______

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. Azure 구독이 있습니다. 이 구독에는 Windows Server 2012 R2 또는 Windows Server 2016을 실행하는 50개의 가상 머신이 포함되어 있습니다. 가상 머신에 Microsoft Antimalware를 배포해야 합니다. 해결 방법: 각 가상 머신에 extension을 추가합니다. 이것이 목표를 충족합니까?

VM1이라는 virtual machine이 포함된 Azure subscription이 있습니다. 다음 구성이 있는 Azure key vault를 만듭니다. ✑ Name: Vault5 ✑ Region: West US ✑ Resource group: RG1 Vault5를 사용하여 VM1에서 Azure Disk Encryption을 사용하도록 설정해야 합니다. 이 솔루션은 Azure Backup을 사용하여 VM1을 백업하는 것을 지원해야 합니다. 어떤 key vault 설정을 구성해야 합니까?

webapp1이라는 Azure web app이 있습니다. Azure Repo를 사용하여 webapp1에 대한 continuous deployment를 구성해야 합니다. 가장 먼저 무엇을 만들어야 합니까?

HOTSPOT - Azure 구독이 있습니다. 구독에는 Windows Server 2016을 실행하는 Azure virtual machine이 포함되어 있습니다. 각 virtual machine에 사용자 지정 antimalware virtual machine extension이 설치되도록 보장하는 정책을 구현해야 합니다. 정책을 어떻게 완성해야 합니까? 답하려면 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답은 1점의 가치가 있습니다. Hot Area:

"effect": "______"

"parameters": { "______": {

다른 Microsoft 자격증

앱 받기