Practice Test #1

50개 문제와 100분 시간 제한으로 실제 시험을 시뮬레이션하세요. AI 검증 답안과 상세 해설로 학습하세요.

AI 기반

3중 AI 검증 답안 및 해설

모든 답안은 3개의 최고 AI 모델로 교차 검증하여 최고의 정확도를 보장합니다. 선택지별 상세 해설과 심층 문제 분석을 제공합니다.

기출 문제

귀사는 10,000개가 넘는 IoT 디바이스의 경고를 관리하기 위해 Azure Sentinel을 사용합니다. 회사 보안 관리자는 많은 수의 incident로 인해 보안 위협을 추적하는 것이 점점 더 어려워지고 있다고 보고합니다. 위협 조사를 단순화하기 위한 custom visualization을 제공하고 machine learning을 사용하여 위협을 추론할 수 있는 솔루션을 권장해야 합니다. 권장 사항에 무엇을 포함해야 합니까?

참고: 이 질문은 동일한 시나리오를 제시하는 일련의 질문 중 일부입니다. 시리즈의 각 질문에는 명시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 질문 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 질문 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 질문에 답한 후에는 해당 질문으로 돌아갈 수 없습니다. 따라서 이러한 질문은 검토 화면에 표시되지 않습니다. 사용자는 Azure Security Center를 사용합니다. Security Center에서 보안 경고를 받습니다. Security Center에서 경고를 해결하기 위한 권장 사항을 확인해야 합니다. 솔루션: Regulatory compliance에서 보고서를 다운로드합니다. 이것이 목표를 충족합니까?

Azure Sentinel을 구성하고 있습니다. 의심스러운 IP address에서 sign-in이 감지될 때마다 channel에 Microsoft Teams 메시지를 보내야 합니다. Azure Sentinel에서 어떤 두 가지 작업을 수행해야 합니까? 각 정답은 솔루션의 일부를 나타냅니다. 참고: 각 정답 선택에는 1점이 부여됩니다.

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. Azure Security Center를 사용합니다. Security Center에서 보안 경고를 받습니다. Security Center에서 경고를 해결하기 위한 권장 사항을 확인해야 합니다. 솔루션: Security alerts에서 경고를 선택하고, Take Action을 선택한 다음, Prevent future attacks 섹션을 확장합니다. 이것이 목표를 충족합니까?

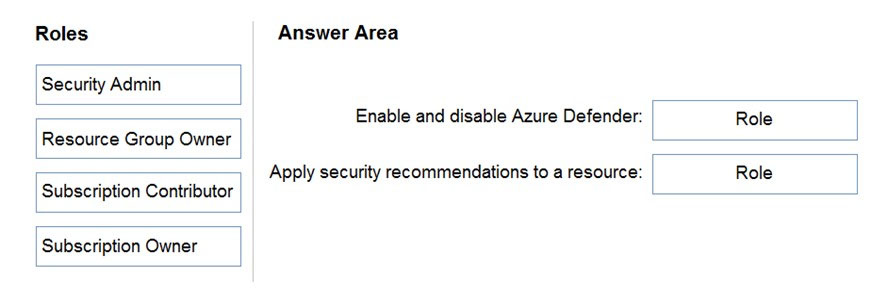

DRAG DROP - Azure 구독이 있습니다. 다음 요구 사항을 충족하도록 권한을 위임해야 합니다: ✑ Azure Defender를 사용 및 사용 안 함으로 설정합니다. ✑ 리소스에 보안 권장 사항을 적용합니다. 해결 방법은 최소 권한 원칙을 사용해야 합니다. 각 요구 사항에 대해 어떤 Azure Security Center 역할을 사용해야 합니까? 정답을 입력하려면 적절한 역할을 올바른 요구 사항으로 끌어다 놓으세요. 각 역할은 한 번, 여러 번 또는 전혀 사용되지 않을 수 있습니다. 콘텐츠를 보려면 창 사이의 분할 막대를 끌거나 스크롤해야 할 수 있습니다. 참고: 각 정답 선택에는 1점이 부여됩니다. 선택 후 배치:

아래 이미지에서 올바른 답을 선택하세요.

이동 중에도 모든 문제를 풀고 싶으신가요?

Cloud Pass를 다운로드하세요 — 모의고사, 학습 진도 추적 등을 제공합니다.

HOTSPOT - Azure Sentinel을 배포합니다. Azure에서 Microsoft Teams 및 Linux virtual machines를 모니터링하기 위해 Azure Sentinel에서 connector를 구현해야 합니다. 솔루션은 관리 작업을 최소화해야 합니다. 각 workload에 대해 어떤 data connector type을 사용해야 합니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

Microsoft Teams: ______

Azure의 Linux virtual machines: ______

Azure Sentinel을 구성하고 있습니다. Azure Sentinel에서 sign-in risk event를 나타내는 incident가 활성화될 때마다 channel에 Microsoft Teams 메시지를 보내야 합니다. Azure Sentinel에서 어떤 두 가지 작업을 수행해야 합니까? 각 정답은 솔루션의 일부를 나타냅니다. 참고: 각 정답 선택에는 1점이 부여됩니다.

Azure Sentinel에서 hunting query를 생성합니다. hunting query가 query에서 일치 항목을 감지하는 즉시 Azure portal에서 알림을 받아야 합니다. 이 솔루션은 노력을 최소화해야 합니다. 무엇을 사용해야 합니까?

HOTSPOT - Fabrikam에 대한 Azure Defender 경고의 수정 조치를 권장해야 합니다. 각 위협에 대해 무엇을 권장해야 합니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

내부 위협: ______

외부 위협: ______

HOTSPOT - Azure Defender를 사용하는 Azure subscription이 있습니다. Azure Defender threat alert에 대응하기 위해 Azure Security Center workflow automation을 사용할 계획입니다. threat remediation을 자동으로 수행할 Azure policy를 만들어야 합니다. 해결 방법에 무엇을 포함해야 합니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답은 1점의 가치가 있습니다. Hot Area:

사용 가능한 effect를 다음으로 설정하세요: ______

수정을 수행하려면 다음을 사용합니다: ______

앱 받기