Practice Test #2

50개 문제와 100분 시간 제한으로 실제 시험을 시뮬레이션하세요. AI 검증 답안과 상세 해설로 학습하세요.

AI 기반

3중 AI 검증 답안 및 해설

모든 답안은 3개의 최고 AI 모델로 교차 검증하여 최고의 정확도를 보장합니다. 선택지별 상세 해설과 심층 문제 분석을 제공합니다.

기출 문제

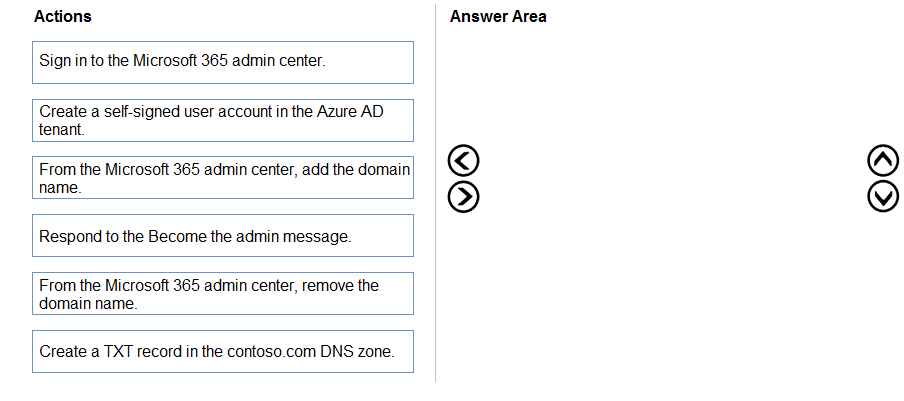

DRAG DROP - contoso.com의 SMTP address space를 사용하는 on-premises Microsoft Exchange organization이 있습니다. 사용자들이 Microsoft 365 services에 대한 self-service sign-up에 자신의 email address를 사용한다는 것을 발견했습니다. self-signed users가 포함된 Azure Active Directory (Azure AD) tenant에 대한 global administrator privileges를 획득해야 합니다. 어떤 네 가지 작업을 순서대로 수행해야 합니까? 답하려면 작업 목록에서 적절한 작업을 답 영역으로 이동하고 올바른 순서로 정렬하십시오. Select and Place:

아래 이미지에서 올바른 답을 선택하세요.

contoso.com이라는 이름의 Azure Active Directory (Azure AD) tenant가 있습니다. Azure AD에 등록된 애플리케이션을 실행하는 모든 사용자는 conditional access policies의 적용을 받습니다. 사용자가 legacy authentication을 사용하지 못하도록 해야 합니다. legacy authentication 시도를 필터링하기 위해 conditional access policies에 무엇을 포함해야 합니까?

HOTSPOT - contoso.com이라는 Azure Active Directory (Azure AD) tenant가 있으며, 여기에는 User1이라는 사용자가 포함되어 있습니다. User1은 다음 표에 표시된 device를 가지고 있습니다.

2020년 11월 5일에 contoso.com에서 다음 설정으로 terms of use를 만들고 적용합니다. ✑ Name: Terms1 ✑ Display name: Contoso terms of use ✑ Require users to expand the terms of use: On ✑ Require users to consent on every device: On ✑ Expire consents: On ✑ Expire starting on: 2020년 12월 10일 ✑ Frequency: Monthly 2020년 11월 15일에 User1은 Device3에서 Terms1을 수락합니다. 다음 각 문장에 대해, 문장이 참이면 Yes를 선택하십시오. 그렇지 않으면 No를 선택하십시오. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

Platform Windows 10인 Device1은 contoso.com에 등록되어 있습니다.

Platform Windows 10인 Device2는 contoso.com에 Registered되어 있습니다.

Platform iOS인 Device3는 contoso.com에 등록되어 있습니다.

2020년 11월 20일에 User1은 Device1에서 Terms1에 동의할 수 있습니다.

2020년 12월 11일에 User1은 Device2에서 Terms1에 동의할 수 있습니다.

2020년 12월 7일에 User1은 Device3에서 Terms1을 수락할 수 있습니다.

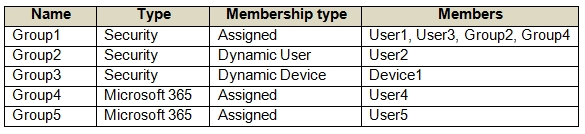

다음 객체를 포함하는 Azure Active Directory (Azure AD) tenant가 있습니다. ✑ Device1이라는 이름의 device 1개 ✑ User1, User2, User3, User4, User5라는 이름의 사용자 Group1, Group2, Group3, Group4, Group5라는 이름의 그룹 5개

그룹은 다음 표와 같이 구성되어 있습니다.

Microsoft 365 Enterprise E5 license를 Group1에 할당하면 몇 개의 license가 사용됩니까?

아래 이미지에서 올바른 답을 선택하세요.

HOTSPOT - 역할 할당을 관리하는 데 사용할 역할을 식별해야 합니다. 솔루션은 위임 요구 사항을 충족해야 합니다. 무엇을 해야 합니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

Azure AD 기본 제공 역할 할당을 관리하려면 다음을 사용합니다: ______

Azure 기본 제공 role assignment를 관리하려면 다음을 사용합니다: ______

이동 중에도 모든 문제를 풀고 싶으신가요?

Cloud Pass를 다운로드하세요 — 모의고사, 학습 진도 추적 등을 제공합니다.

Azure AD Identity Protection이 활성화된 contoso.com이라는 이름의 Azure Active Directory (Azure AD) tenant가 있습니다. 사용자 액세스를 차단하지 않고 sign-in risk remediation policy를 구현해야 합니다. 가장 먼저 무엇을 해야 합니까?

다음 표에 표시된 리소스를 포함하는 Azure subscription이 있습니다.

어떤 리소스에 대해 access review를 만들 수 있습니까?

Group1은 Assigned membership type을 가진 Group입니다.

App1은 Azure Active Directory (Azure AD)의 Enterprise application입니다.

Contributor는 Azure subscription role입니다.

Role1은 Azure Active Directory (Azure AD) 역할입니다.

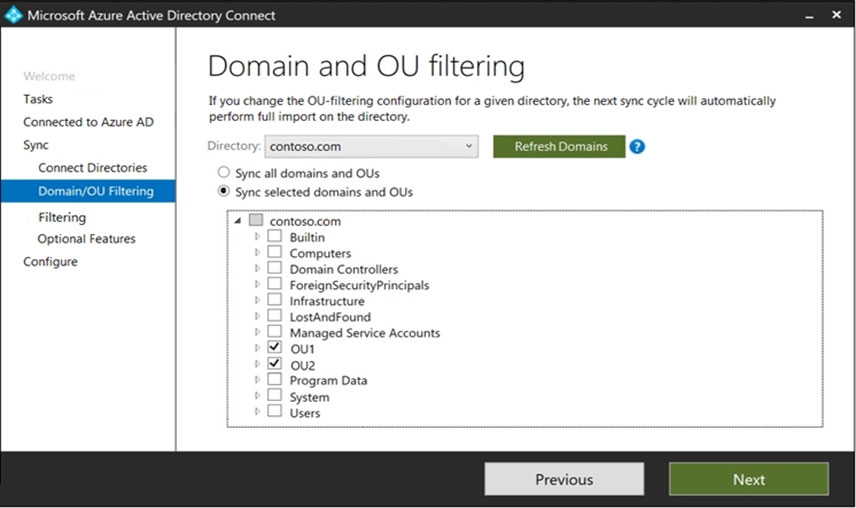

HOTSPOT - 네트워크에는 contoso.com이라는 이름의 온-프레미스 Active Directory 도메인이 포함되어 있습니다. 해당 도메인에는 다음 표에 표시된 객체가 포함되어 있습니다.

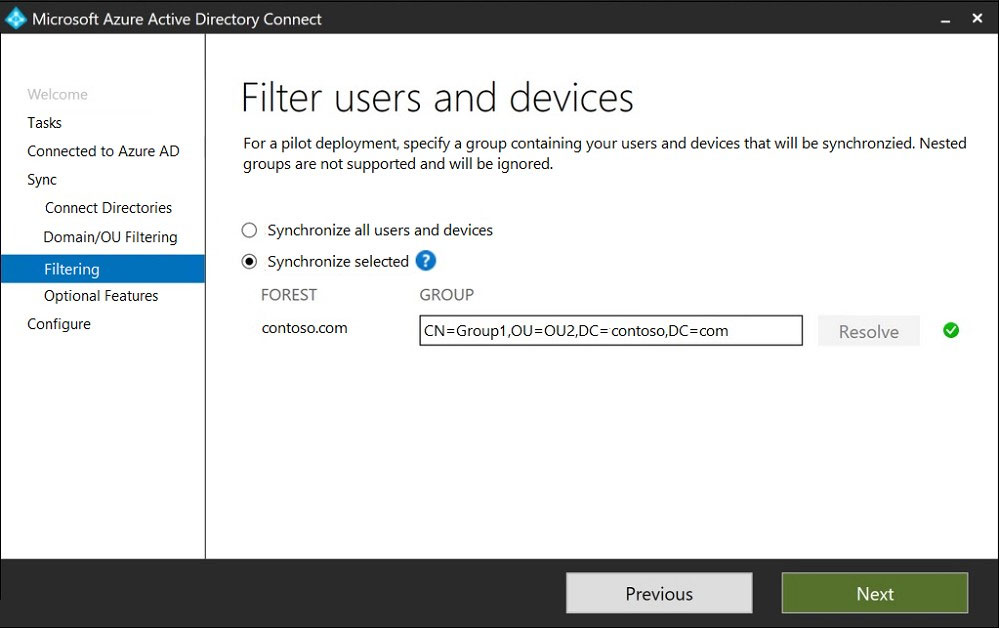

Azure AD Connect를 설치합니다. Domain and OU Filtering 전시와 같이 Domain and OU filtering 설정을 구성합니다. (Domain and OU Filtering 탭을 클릭하세요.)

Filter Users and Devices 전시와 같이 Filter users and devices 설정을 구성합니다. (Filter Users and Devices 탭을 클릭하세요.)

다음 각 문장에 대해, 문장이 참이면 Yes를 선택하세요. 그렇지 않으면 No를 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

User1은 Group1의 멤버입니다.

User2는 어떤 그룹의 멤버도 아닙니다.

User1 및 Group2는 Group1의 멤버입니다.

Group2는 Group1의 멤버입니다.

아래 이미지에서 정답을 선택하세요.

User1은 Azure AD에 동기화됩니다.

User2는 Azure AD에 동기화됩니다.

Group2는 Azure AD에 동기화됩니다.

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. Microsoft 365 테넌트가 있습니다. 모든 사용자는 Microsoft 365 서비스에 액세스할 때 multi-factor authentication (MFA)을 위해 Microsoft Authenticator app을 사용해야 합니다. 일부 사용자는 sign-in 요청을 시작하지 않았는데도 Microsoft Authenticator app에서 MFA 프롬프트를 받았다고 보고합니다. 사용자가 자신이 시작하지 않은 MFA 요청을 보고할 때 해당 사용자를 자동으로 차단해야 합니다. 솔루션: Azure portal에서 multi-factor authentication (MFA)에 대한 Block/unblock users 설정을 구성합니다. 이것이 목표를 충족합니까?

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. 귀하는 Azure Monitor를 사용하여 Azure Active Directory (Azure AD) 활동 로그를 분석합니다. 귀하는 실패한 Azure AD 사용자 로그인 시도에 대해 매일 100개가 넘는 이메일 경고를 받습니다. 귀하 대신 새로운 security administrator가 경고를 받도록 해야 합니다. 솔루션: Azure AD에서 Insights administrator 역할에 대한 할당을 만듭니다. 이것이 목표를 충족합니까?

앱 받기