Microsoft

Microsoft SC-300

383+ 기출 문제 (AI 검증 답안 포함)

Microsoft Identity and Access Administrator

AI 기반

3중 AI 검증 답안 및 해설

모든 Microsoft SC-300 답안은 3개의 최고 AI 모델로 교차 검증하여 최고의 정확도를 보장합니다. 선택지별 상세 해설과 심층 문제 분석을 제공합니다.

시험 도메인

실전 문제

contoso.com이라는 이름의 Azure Active Directory (Azure AD) tenant가 있습니다. Azure AD business-to-business (B2B) collaboration 사용자를 대량으로 초대할 계획입니다. 대량 초대를 만들 때 반드시 포함해야 하는 두 가지 매개 변수는 무엇입니까? 각 정답은 솔루션의 일부를 나타냅니다. 참고: 각 정답 선택에는 1점이 부여됩니다.

SecAdmin1이라는 사용자가 포함된 Azure Active Directory (Azure AD) 테넌트가 있습니다. SecAdmin1에는 Security administrator 역할이 할당되어 있습니다. SecAdmin1은 Azure AD Identity Protection 포털에서 암호를 재설정할 수 없다고 보고합니다. 비관리 사용자 대신 SecAdmin1이 암호를 관리하고 세션을 무효화할 수 있도록 해야 합니다. 솔루션은 최소 권한 원칙을 사용해야 합니다. SecAdmin1에 어떤 역할을 할당해야 합니까?

다음 객체를 포함하는 Azure Active Directory (Azure AD) tenant가 있습니다: ✑ Device1이라는 이름의 device ✑ User1, User2, User3, User4 및 User5라는 이름의 사용자 ✑ Group1, Group2, Group3, Group4 및 Group5라는 이름의 그룹

그룹은 다음 표와 같이 구성되어 있습니다.

| Name | Type | Membership type | Members |

|---|---|---|---|

| Group1 | Security | Assigned | User1, User3, Group2, Group3 |

| Group2 | Security | Dynamic User | User2 |

| Group3 | Security | Dynamic Device | Device1 |

| Group4 | Microsoft 365 | Assigned | User4 |

| Group5 | Microsoft 365 | Dynamic User | User5 |

어떤 그룹에 Microsoft Office 365 Enterprise E5 라이선스를 직접 할당할 수 있습니까?

Microsoft 365 tenant가 있습니다. 모든 사용자에게는 mobile phone과 laptop이 있습니다. 사용자들은 Wi-Fi access 또는 mobile phone connectivity가 없는 remote location에서 자주 작업합니다. Remote location에서 작업하는 동안 사용자는 internet access가 있는 wired network에 laptop을 연결합니다. multi-factor authentication (MFA)을 구현할 계획입니다. 사용자들은 remote location에서 어떤 MFA authentication method를 사용할 수 있습니까?

SMTP address space로 contoso.com을 사용하는 Microsoft Exchange organization이 있습니다. 여러 사용자가 Azure Active Directory (Azure AD)에 대한 self-service sign-up에 자신의 contoso.com email address를 사용합니다. self-signed 사용자가 포함된 Azure AD tenant에 대한 global administrator 권한을 획득했습니다. Microsoft 365 services에 대한 self-service sign-up을 위해 사용자가 contoso.com Azure AD tenant에서 user account를 생성하지 못하도록 해야 합니다. 어떤 PowerShell cmdlet을 실행해야 합니까?

이동 중에도 모든 문제를 풀고 싶으신가요?

Cloud Pass를 다운로드하세요 — 모의고사, 학습 진도 추적 등을 제공합니다.

fabrikam.com이라는 도메인을 사용하는 Microsoft 365 테넌트가 있습니다. Azure Active Directory (Azure AD)의 Guest invite 설정은 보기와 같이 구성되어 있습니다. (Exhibit 탭을 클릭하세요.)

[email protected]라는 사용자가 다음 표에 표시된 사용자들에게 Microsoft SharePoint Online 문서 라이브러리를 공유합니다. 이름 이메일 설명 User1 User1@contoso.com fabrikam.com의 guest user User2 User2@outlook.com fabrikam.com의 리소스에 한 번도 액세스한 적이 없는 사용자 User3 User3@fabrikam.com fabrikam.com의 사용자 어떤 사용자에게 passcode가 이메일로 전송됩니까?

Guest inviter role의 Admins 및 users는 초대할 수 있습니다

멤버는 초대할 수 있습니다

게스트는 초대할 수 있습니다

게스트용 Email One-Time Passcode

user flows (Preview)를 통해 guest self-service sign up 활성화

개별 사용자에게 할당된 Microsoft Office 365 Enterprise E3 라이선스가 있는 사용자 2,500명이 있습니다. Azure Active Directory admin center의 Groups blade에서 사용자에게 Microsoft 365 Enterprise E5 라이선스를 할당합니다. 최소한의 관리 노력으로 사용자에게서 Office 365 Enterprise E3 라이선스를 제거해야 합니다. 무엇을 사용해야 합니까?

HOTSPOT - contoso.com이라는 Microsoft 365 tenant가 있습니다. Guest user access가 활성화되어 있습니다. 사용자는 다음 표와 같이 contoso.com과 협업하도록 초대됩니다.

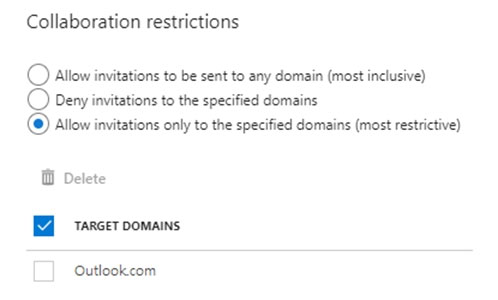

Azure Active Directory admin center의 External collaboration settings에서 Collaboration restrictions settings를 다음 그림과 같이 구성합니다.

Microsoft SharePoint Online site에서 한 사용자가 [email protected]를 site에 초대합니다. 다음 각 문장에 대해 문장이 참이면 Yes를 선택하십시오. 그렇지 않으면 No를 선택하십시오. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

이메일 User1@outlook.com을 가진 사용자는 user type이 Guest이며 Enterprise application에 대한 초대를 수락하지 않았습니다.

이메일 User2@fabrikam.com을 가진 사용자는 사용자 유형이 Guest이며 Enterprise application에 대한 초대를 수락했습니다.

아래 이미지에서 올바른 답을 선택하세요.

User1은 초대를 수락하고 enterprise application에 대한 액세스 권한을 얻을 수 있습니다.

User2는 enterprise application에 액세스할 수 있습니다.

User3는 초대를 수락하고 SharePoint 사이트에 대한 액세스 권한을 얻을 수 있습니다.

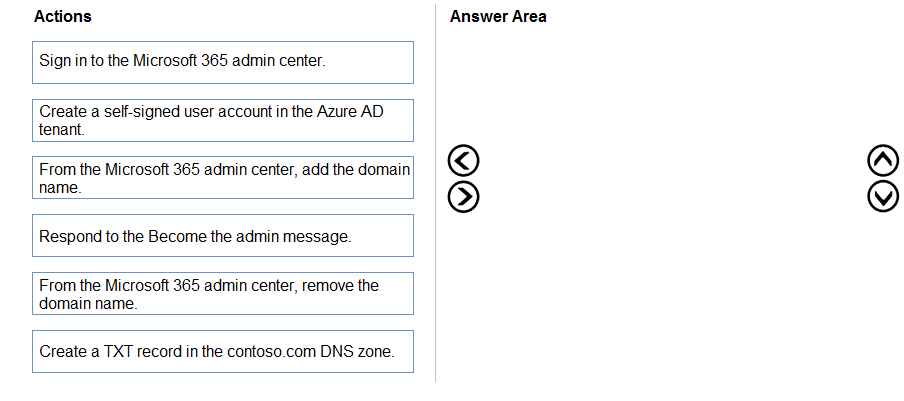

DRAG DROP - contoso.com의 SMTP address space를 사용하는 on-premises Microsoft Exchange organization이 있습니다. 사용자들이 Microsoft 365 services에 대한 self-service sign-up에 자신의 email address를 사용한다는 것을 발견했습니다. self-signed users가 포함된 Azure Active Directory (Azure AD) tenant에 대한 global administrator privileges를 획득해야 합니다. 어떤 네 가지 작업을 순서대로 수행해야 합니까? 답하려면 작업 목록에서 적절한 작업을 답 영역으로 이동하고 올바른 순서로 정렬하십시오. Select and Place:

아래 이미지에서 올바른 답을 선택하세요.

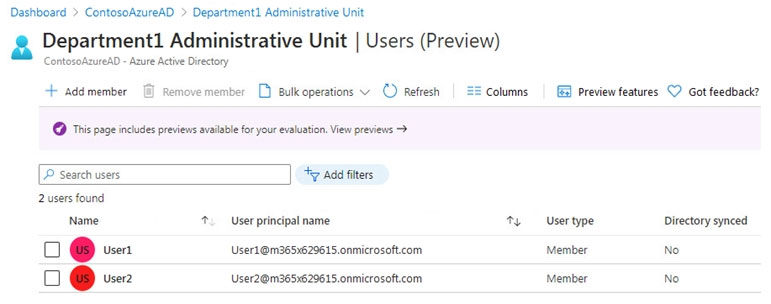

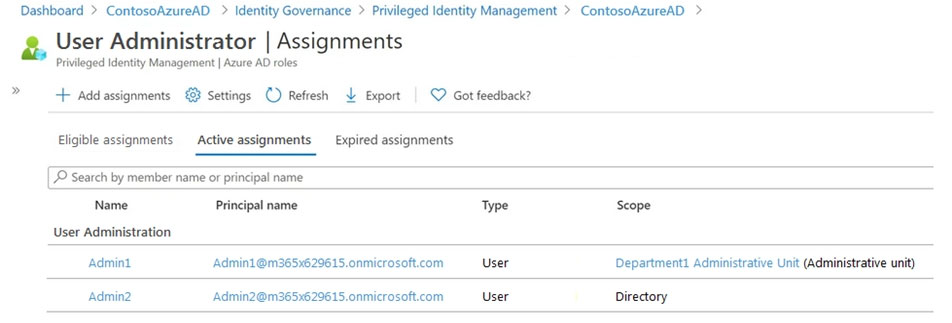

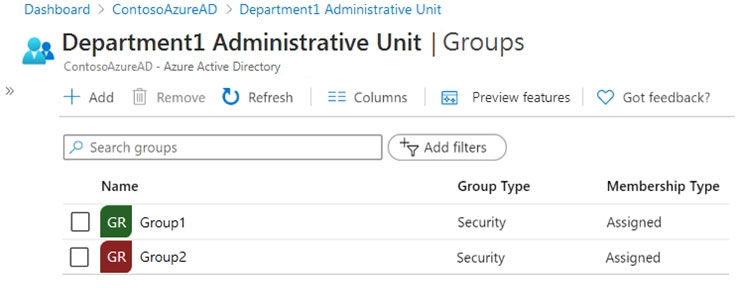

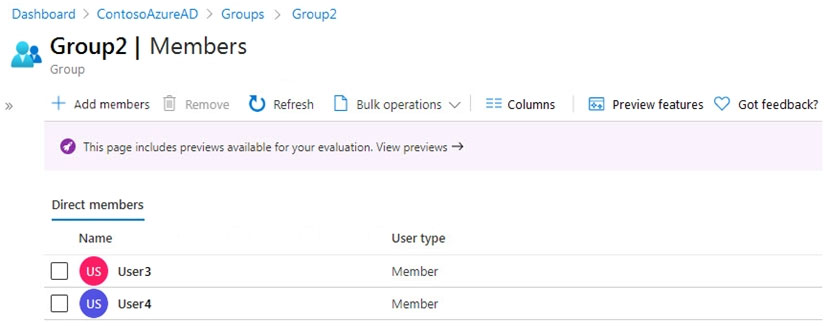

HOTSPOT - Group3라는 그룹과 Department1이라는 administrative unit를 포함하는 Azure Active Directory (Azure AD) 테넌트가 있습니다. Department1에는 Users 보기의 사용자들이 있습니다. (Users 탭을 클릭하세요.)

Department1에는 Groups 보기의 그룹들이 있습니다. (Groups 탭을 클릭하세요.)

Department1에는 Assignments 보기의 user administrator 할당이 표시되어 있습니다. (Assignments 탭을 클릭하세요.)

Group2의 멤버는 Group2 보기와 같습니다. (Group2 탭을 클릭하세요.)

다음 각 문장에 대해, 문장이 참이면 Yes를 선택하세요. 그렇지 않으면 No를 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

아래 이미지에서 올바른 답을 선택하세요.

아래 이미지에서 올바른 답을 선택하세요.

Admin1은 User3 및 User4의 비밀번호를 재설정할 수 있습니다.

Admin1은 User1을 Group 2에 추가할 수 있습니다.

Admin 2는 User1의 비밀번호를 재설정할 수 있습니다.

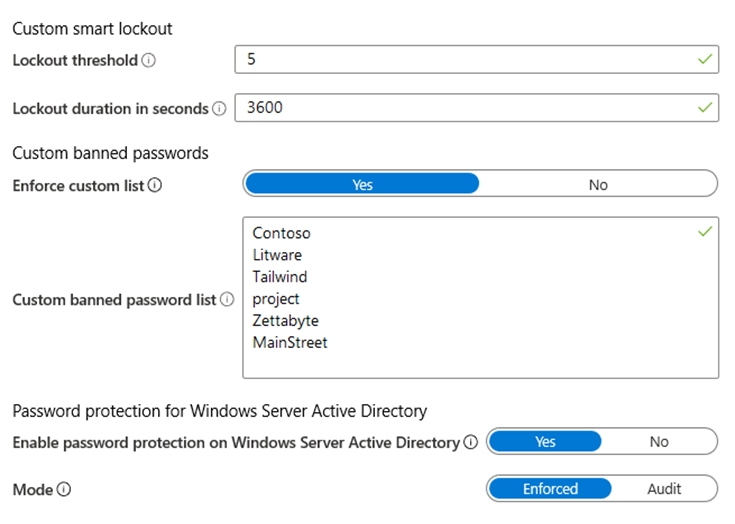

다음 그림과 같이 Azure Active Directory (Azure AD) Password Protection을 구성합니다. (Exhibit 탭을 클릭하세요.)

다음 비밀번호를 평가하고 있습니다: ✑ Pr0jectlitw@re ✑ T@ilw1nd ✑ C0nt0s0 어떤 비밀번호가 차단됩니까?

아래 이미지에서 올바른 답을 선택하세요.

귀사에는 Microsoft 365 tenant가 있습니다. 회사에는 300명의 사용자가 있는 call center가 있습니다. call center에서는 사용자들이 desktop computer를 공유하며, 매일 다른 computer를 사용할 수 있습니다. call center computer는 biometric identification용으로 구성되어 있지 않습니다. 사용자들은 call center 내에서 mobile phone을 소지하는 것이 금지되어 있습니다. 사용자들이 Microsoft 365 서비스에 액세스할 때 call center 사용자에게 multi-factor authentication (MFA)을 요구해야 합니다. 해결 방법에 무엇을 포함해야 합니까?

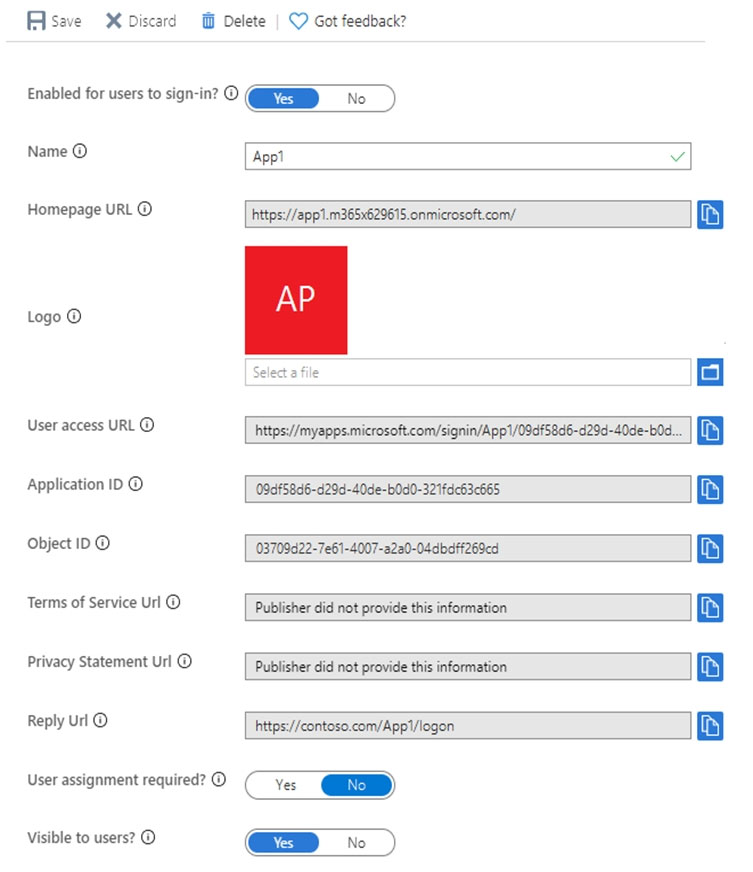

HOTSPOT - App1이라는 사용자 지정 클라우드 앱이 있으며, 이 앱은 Azure Active Directory (Azure AD)에 등록되어 있습니다. App1은 다음 그림과 같이 구성되어 있습니다.

그래픽에 제시된 정보를 기반으로 각 문장을 완성하는 정답을 선택하려면 드롭다운 메뉴를 사용하세요. 참고: 각 정답 선택은 1점의 가치가 있습니다. Hot Area:

아래 이미지에서 정답을 선택하세요.

[정답 선택지]는 홈페이지 URL에서 App1에 액세스할 수 있습니다.

App1은 [answer choice]에 대해 Microsoft Office 365 app launcher에 표시됩니다.

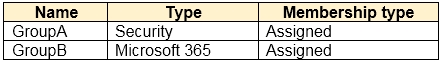

HOTSPOT - User1이라는 사용자와 다음 표에 표시된 그룹이 포함된 Azure Active Directory (Azure AD) 테넌트가 있습니다.

테넌트에서 다음 표에 표시된 그룹을 만듭니다.

GroupA와 GroupB에 어떤 멤버를 추가할 수 있습니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

Group1은 Membership type이 Assigned입니다.

Group2는 Membership type이 Dynamic User입니다.

Group3는 Membership type이 Dynamic Device입니다.

Group4의 Membership type은 Assigned입니다.

GroupA: ______

GroupB: ______

Microsoft 365 tenant가 있습니다. 모든 사용자는 Windows 10을 실행하는 컴퓨터를 가지고 있습니다. 대부분의 컴퓨터는 회사 소유이며 Azure Active Directory (Azure AD)에 joined되어 있습니다. 일부 컴퓨터는 사용자 소유이며 Azure AD에 등록만 되어 있습니다. 사용자 소유 컴퓨터에서 Microsoft SharePoint Online에 연결하는 사용자가 파일을 다운로드하거나 동기화하지 못하도록 해야 합니다. 다른 사용자는 제한되면 안 됩니다. 어떤 policy 유형을 만들어야 합니까?

contoso.com이라는 이름의 Azure Active Directory (Azure AD) tenant가 있습니다. Azure AD에 등록된 애플리케이션을 실행하는 모든 사용자는 conditional access policies의 적용을 받습니다. 사용자가 legacy authentication을 사용하지 못하도록 해야 합니다. legacy authentication 시도를 필터링하기 위해 conditional access policies에 무엇을 포함해야 합니까?

HOTSPOT - 다음 그림과 같이 User administrator 역할에 대한 Azure Active Directory (Azure AD) Privileged Identity Management (PIM) 역할 설정이 포함된 Azure Active Directory (Azure AD) 테넌트가 있습니다.

그래픽에 제시된 정보를 기반으로 각 문장을 완성하는 정답을 선택하려면 드롭다운 메뉴를 사용하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

활성화 최대 기간(시간)은 8시간입니다.

활성화 시 justification 필요는 Yes입니다.

활성화 시 티켓 정보 요구는 No입니다.

활성화 시 Azure MFA 필요는 Yes입니다.

활성화하려면 승인이 필요는 Yes입니다.

승인자는 None입니다.

영구 Eligible assignment 허용은 No입니다.

적격 할당은 15일 후에 만료됩니다.

영구적인 active assignment 허용은 No입니다.

활성 할당은 1개월 후에 만료됩니다.

활성 할당에 Azure Multi-Factor Authentication 필요는 아니요입니다.

활성 할당에 대한 justification 요구는 No입니다.

User administration role에 대한 액세스가 필요한 사용자는 매 ______마다 multi-factor authentication (MFA)을 수행해야 합니다.

자격이 있는 사용자가 User administrator 역할이 필요한 작업을 수행하려면, 활성화는 ______의 승인을 받아야 합니다.

유출된 자격 증명에 대한 인증 요구 사항을 충족해야 합니다. 무엇을 해야 합니까?

HOTSPOT - Litware 사용자에게 Azure AD 라이선스 할당을 구성해야 합니다. 솔루션은 라이선스 요구 사항을 충족해야 합니다. 무엇을 해야 합니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

수정할 Azure AD Connect 설정: ______

다음에 Azure AD 라이선스를 할당합니다: ______

HOTSPOT - 기본 App registrations 설정이 있는 Azure Active Directory (Azure AD) tenant가 있습니다. tenant에는 다음 표에 표시된 사용자가 포함되어 있습니다. 이름 역할 Admin1 Application administrator Admin2 Application developer Admin3 Cloud application administrator User1 User App1 및 App2라는 두 개의 cloud app을 구매합니다. global administrator가 Azure AD에 App1을 등록합니다. 누가 App1에 사용자를 할당할 수 있는지, 그리고 누가 Azure AD에 App2를 등록할 수 있는지 식별해야 합니다. 무엇을 식별해야 합니까? 답하려면 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

App1에 사용자를 할당할 수 있는 사람: ______

Azure AD에 App2를 등록할 수 있는 것은: ______

다른 Microsoft 자격증

앱 받기