Practice Test #2

50개 문제와 100분 시간 제한으로 실제 시험을 시뮬레이션하세요. AI 검증 답안과 상세 해설로 학습하세요.

AI 기반

3중 AI 검증 답안 및 해설

모든 답안은 3개의 최고 AI 모델로 교차 검증하여 최고의 정확도를 보장합니다. 선택지별 상세 해설과 심층 문제 분석을 제공합니다.

기출 문제

HOTSPOT - 자주 사용되는 대량의 데이터를 저장할 app을 위한 storage solution을 설계해야 합니다. 이 solution은 다음 요구 사항을 충족해야 합니다: ✑ 데이터 throughput을 최대화합니다. ✑ 1년 동안 데이터 수정을 방지합니다. ✑ 읽기 및 쓰기 작업의 latency를 최소화합니다. 어떤 Azure Storage account type과 storage service를 권장해야 합니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

Storage account 유형: ______

Storage 서비스: ______

온-프레미스 Active Directory domain과 동기화되는 Azure Active Directory (Azure AD) tenant가 있습니다. 온-프레미스에서 호스팅되는 WebApp1이라는 내부 web app이 있습니다. WebApp1은 Integrated Windows authentication을 사용합니다. 일부 사용자는 원격으로 근무하며 온-프레미스 네트워크에 대한 VPN 액세스가 없습니다. 원격 사용자에게 WebApp1에 대한 single sign-on (SSO) 액세스를 제공해야 합니다. 솔루션에 포함해야 하는 두 가지 기능은 무엇입니까? 각 정답은 솔루션의 일부를 나타냅니다. 참고: 각 정답 선택에는 1점이 부여됩니다.

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. Azure subscription에서 stateless web app을 호스팅하기 위한 리소스를 배포해야 합니다. 솔루션은 다음 요구 사항을 충족해야 합니다: ✑ 전체 .NET framework에 대한 액세스를 제공해야 합니다. Azure region에 장애가 발생하는 경우 redundancy를 제공해야 합니다.

✑ 관리자가 custom application dependency를 설치할 수 있도록 operating system에 대한 액세스를 부여해야 합니다. 솔루션: 두 개의 Azure virtual machine을 두 개의 Azure region에 배포하고, Azure Traffic Manager profile을 생성합니다. 이것이 목표를 충족합니까?

기본적으로, HTTPS 트래픽은 NSG outbound security rules에서 허용됩니다.

Azure premises를 on-premises에 연결하려면 VPN Gateway가 필요합니다.

Azure Load Balancer는 inbound 및 outbound 시나리오를 지원합니다.

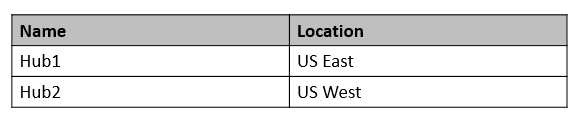

Basic Azure virtual WAN인 VirtualWAN1과 다음 표에 표시된 virtual hub가 포함된 Azure subscription이 있습니다.

US East Azure region에 ExpressRoute circuit이 있습니다. VirtualWAN1에 대한 ExpressRoute association을 만들어야 합니다. 가장 먼저 무엇을 해야 합니까?

App1 및 App2라는 두 개의 애플리케이션이 포함된 Azure subscription이 있습니다. App1은 판매 처리 애플리케이션입니다. App1의 트랜잭션에 배송이 필요한 경우, Azure Storage account queue에 메시지가 추가되고, 이후 App2가 관련 트랜잭션을 위해 queue를 수신합니다. 향후에는 트랜잭션의 특정 세부 정보에 따라 일부 배송 요청을 처리할 추가 애플리케이션이 추가될 예정입니다. 각 추가 애플리케이션이 관련 트랜잭션을 읽을 수 있도록 storage account queue를 대체할 항목을 권장해야 합니다. 무엇을 권장해야 합니까?

이동 중에도 모든 문제를 풀고 싶으신가요?

Cloud Pass를 다운로드하세요 — 모의고사, 학습 진도 추적 등을 제공합니다.

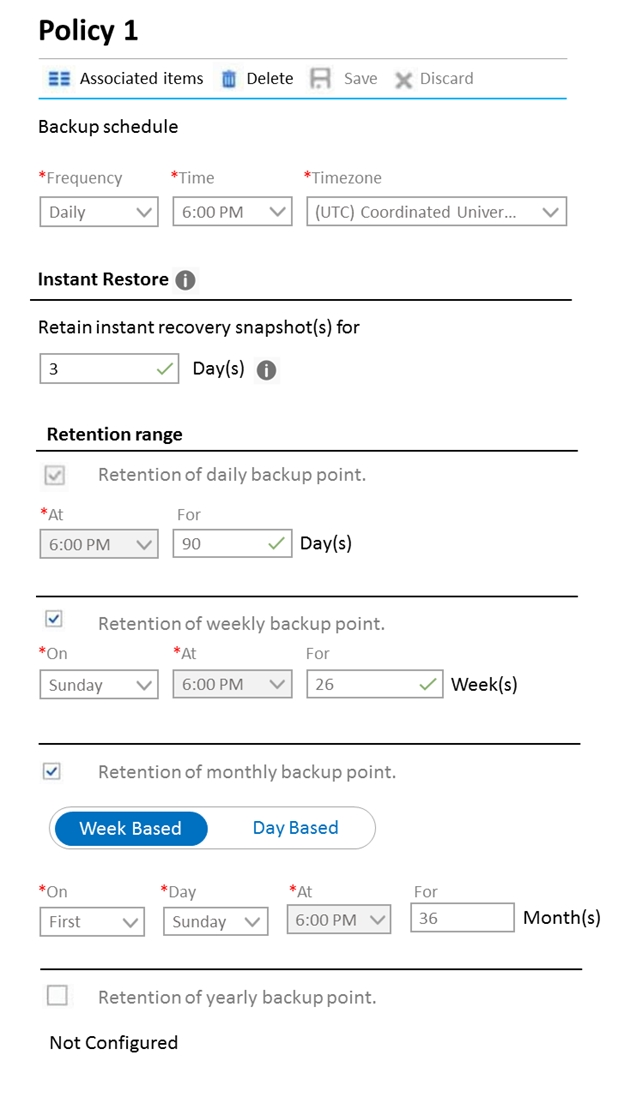

HOTSPOT - 다음 그림에 표시된 backup policy를 배포할 계획입니다.

그림에 제시된 정보를 기반으로 각 문장을 완성하는 정답을 선택하려면 드롭다운 메뉴를 사용하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

아래 이미지에서 정답을 선택하세요.

정책을 사용하여 백업된 Virtual machines는 최대 ______까지 복구할 수 있습니다:

policy를 사용하여 백업되는 virtual machines의 최소 recovery point objective (RPO)는 ______입니다:

Azure virtual machine에서 SQL Server를 사용하고 있습니다. 데이터베이스는 batch process의 일부로 매일 밤 기록됩니다. 데이터에 대한 disaster recovery 솔루션을 권장해야 합니다. 솔루션은 다음 요구 사항을 충족해야 합니다: ✑ regional outage 발생 시 복구할 수 있는 기능 제공. ✑ 15분의 recovery time objective (RTO) 지원. ✑ 24시간의 recovery point objective (RPO) 지원. ✑ automated recovery 지원. ✑ 비용 최소화. 권장 사항에 무엇을 포함해야 합니까?

HOTSPOT - Azure App Service web app을 설계하고 있습니다. web app을 North Europe Azure region과 West Europe Azure region에 배포할 계획입니다. web app에 대한 솔루션을 권장해야 합니다. 솔루션은 다음 요구 사항을 충족해야 합니다. ✑ 사용자는 region에 장애가 발생하지 않는 한 항상 North Europe region에서 web app에 액세스해야 합니다. ✑ Azure region을 사용할 수 없는 경우에도 사용자는 web app을 사용할 수 있어야 합니다. ✑ 배포 비용은 최소화되어야 합니다. 권장 사항에 무엇을 포함해야 합니까? 답하려면 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

요청 라우팅 방법: ______

요청 라우팅 구성: ______

Azure subscription에 storage account가 포함되어 있습니다. 애플리케이션이 때때로 storage account에 중복 파일을 씁니다. storage account에서 중복 파일을 식별하고 삭제하는 PowerShell 스크립트가 있습니다. 현재 이 스크립트는 operations manager의 승인을 받은 후 수동으로 실행됩니다. 다음 작업을 수행하는 serverless 솔루션을 권장해야 합니다: ✑ 중복 파일이 존재하는지 식별하기 위해 스크립트를 한 시간에 한 번 실행 ✑ 중복 파일 삭제 승인을 요청하는 이메일 알림을 operations manager에게 전송 ✑ 삭제가 승인되었는지 여부를 지정하는 operations manager의 이메일 응답 처리 ✑ 삭제가 승인된 경우 스크립트 실행 권장 사항에 무엇을 포함해야 합니까?

HOTSPOT - 귀사의 회사는 사내에서 개발된 20개의 web API를 보유하고 있습니다. 회사는 web API를 사용할 10개의 web app을 개발하고 있습니다. web app과 API는 회사의 Azure Active Directory (Azure AD) tenant에 등록되어 있습니다. web API는 Azure API Management를 사용하여 게시됩니다. web app에서 발생하는 권한 없는 요청이 web API에 도달하지 못하도록 차단하는 솔루션을 권장해야 합니다. 이 솔루션은 다음 요구 사항을 충족해야 합니다. ✑ Azure AD에서 생성된 claim을 사용합니다. 구성 및 관리 작업을 최소화합니다.

권장 사항에 무엇을 포함해야 합니까? 답하려면 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

아래 이미지에서 정답을 선택하세요.

웹 앱이 웹 API에 액세스할 수 있도록 권한을 부여하려면 다음을 사용합니다: ______

다음을 사용하여 JSON Web Token (JWT) 유효성 검사 정책을 구성합니다: ______

앱 받기