Microsoft

Microsoft AZ-305

282+ 기출 문제 (AI 검증 답안 포함)

Designing Microsoft Azure Infrastructure Solutions

AI 기반

3중 AI 검증 답안 및 해설

모든 Microsoft AZ-305 답안은 3개의 최고 AI 모델로 교차 검증하여 최고의 정확도를 보장합니다. 선택지별 상세 해설과 심층 문제 분석을 제공합니다.

시험 도메인

실전 문제

HOTSPOT - Azure Active Directory (Azure AD) 인증을 사용할 App1이라는 Azure web app을 배포할 계획입니다. App1은 회사 사용자들이 인터넷을 통해 액세스합니다. 모든 사용자는 Windows 10을 실행하고 Azure AD에 조인된 컴퓨터를 사용합니다. 사용자가 인증 프롬프트 없이 App1에 연결할 수 있고, 회사 소유 컴퓨터에서만 App1에 액세스할 수 있도록 보장하는 솔루션을 권장해야 합니다. 각 요구 사항에 대해 무엇을 권장해야 합니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하십시오. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

사용자는 인증 프롬프트 없이 App1에 연결할 수 있습니다: ______

사용자는 회사 소유의 컴퓨터에서만 App1에 액세스할 수 있습니다: ______

여러 subscription을 포함하는 대규모 Azure 환경을 설계하고 있습니다. 거버넌스 솔루션의 일부로 Azure Policy를 사용할 계획입니다. Azure Policy definitions를 할당할 수 있는 세 가지 scope는 무엇입니까? 각 정답은 완전한 솔루션을 제시합니다. 참고: 각 정답 선택에는 1점이 부여됩니다.

HOTSPOT - 자주 사용되는 대량의 데이터를 저장할 app을 위한 storage solution을 설계해야 합니다. 이 solution은 다음 요구 사항을 충족해야 합니다: ✑ 데이터 throughput을 최대화합니다. ✑ 1년 동안 데이터 수정을 방지합니다. ✑ 읽기 및 쓰기 작업의 latency를 최소화합니다. 어떤 Azure Storage account type과 storage service를 권장해야 합니까? 답하려면, 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

Storage account 유형: ______

Storage 서비스: ______

Azure에서 호스팅될 애플리케이션을 설계하고 있습니다. 이 애플리케이션은 50 MB에서 12 GB 범위의 비디오 파일을 호스팅합니다. 애플리케이션은 certificate-based authentication을 사용하며 인터넷의 사용자들이 사용할 수 있습니다. 비디오 파일에 대한 스토리지 옵션을 권장해야 합니다. 솔루션은 가장 빠른 읽기 성능을 제공해야 하며 스토리지 비용을 최소화해야 합니다. 무엇을 권장해야 합니까?

사용자 지정 애플리케이션인 Application1을 포함하는 Azure subscription이 있습니다. Application1은 Fabrikam, Ltd.라는 외부 회사에서 개발했습니다. Fabrikam의 개발자들에게는 Application1 구성 요소에 대한 role-based access control (RBAC) 권한이 할당되었습니다. 모든 사용자는 Microsoft 365 E5 플랜에 대한 라이선스를 보유하고 있습니다. Fabrikam 개발자들에게 여전히 Application1에 대한 권한이 필요한지 확인할 수 있는 솔루션을 권장해야 합니다. 솔루션은 다음 요구 사항을 충족해야 합니다: ✑ 개발자들의 관리자에게 Application1에 대한 액세스 권한을 나열한 월별 이메일 메시지를 보냅니다. ✑ 관리자가 액세스 권한을 확인하지 않으면 해당 권한을 자동으로 취소합니다. ✑ 개발 노력을 최소화합니다. 무엇을 권장해야 합니까?

이동 중에도 모든 문제를 풀고 싶으신가요?

Cloud Pass를 다운로드하세요 — 모의고사, 학습 진도 추적 등을 제공합니다.

Azure 구독이 있습니다. 해당 구독에는 여러 blob이 포함된 blob container가 있습니다. 회사 재무 부서의 10명의 사용자가 4월 동안 blob에 액세스할 계획입니다. 4월 동안에만 blob에 대한 액세스를 허용하는 솔루션을 권장해야 합니다. 권장 사항에 포함해야 하는 보안 솔루션은 무엇입니까?

온-프레미스 Active Directory domain과 동기화되는 Azure Active Directory (Azure AD) tenant가 있습니다. 온-프레미스에서 호스팅되는 WebApp1이라는 내부 web app이 있습니다. WebApp1은 Integrated Windows authentication을 사용합니다. 일부 사용자는 원격으로 근무하며 온-프레미스 네트워크에 대한 VPN 액세스가 없습니다. 원격 사용자에게 WebApp1에 대한 single sign-on (SSO) 액세스를 제공해야 합니다. 솔루션에 포함해야 하는 두 가지 기능은 무엇입니까? 각 정답은 솔루션의 일부를 나타냅니다. 참고: 각 정답 선택에는 1점이 부여됩니다.

contoso.com이라는 Azure Active Directory (Azure AD) tenant가 있고, 여기에는 Group1이라는 security group이 있습니다. Group1은 assigned membership으로 구성되어 있습니다. Group1에는 20명의 guest user를 포함하여 50명의 member가 있습니다. Group1의 membership을 평가하기 위한 솔루션을 권장해야 합니다. 이 솔루션은 다음 요구 사항을 충족해야 합니다: ✑ 평가는 3개월마다 자동으로 반복되어야 합니다. ✑ 모든 member는 자신이 Group1에 있어야 하는지 여부를 보고할 수 있어야 합니다. ✑ 자신이 Group1에 있을 필요가 없다고 보고한 사용자는 Group1에서 자동으로 제거되어야 합니다. ✑ 자신이 Group1에 있어야 하는지 여부를 보고하지 않은 사용자는 Group1에서 자동으로 제거되어야 합니다. 권장 사항에 무엇을 포함해야 합니까?

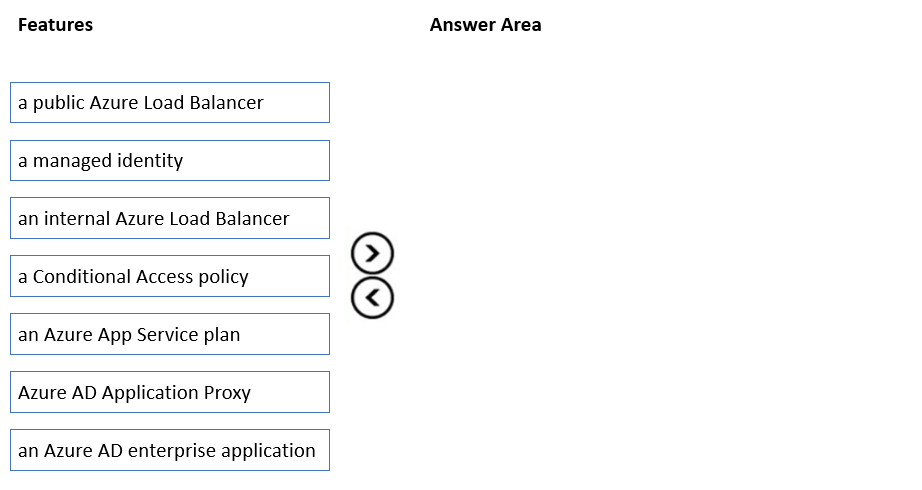

DRAG DROP - 온-프레미스 네트워크에는 App1이라는 ASP.NET 애플리케이션을 실행하는 Server1이라는 서버가 있습니다. Azure Active Directory (Azure AD)의 하이브리드 배포가 있습니다. 사용자가 인터넷에서 App1에 연결할 때 Azure AD 계정과 Azure Multi-Factor Authentication (MFA)을 사용하여 로그인하도록 보장하는 솔루션을 권장해야 합니다. 어떤 세 가지 기능을 순서대로 배포하고 구성하도록 권장해야 합니까? 답하려면 기능 목록에서 적절한 기능을 답 영역으로 이동하고 올바른 순서로 정렬하세요. 선택하여 배치:

아래 이미지에서 정답을 선택하세요.

Azure subscription에서 모든 새로운 Azure Resource Manager (ARM) resource deployment의 월간 보고서를 생성하기 위한 솔루션을 권장해야 합니다. 권장 사항에 무엇을 포함해야 합니까?

Azure subscription에 store1이라는 Azure Blob Storage account가 포함되어 있습니다. Windows Server 2016을 실행하는 Server1이라는 온-프레미스 파일 서버가 있습니다. Server1에는 500 GB의 회사 파일이 저장되어 있습니다. Server1의 회사 파일 복사본을 store1에 저장해야 합니다. 이 목표를 달성할 수 있는 Azure 서비스 두 가지는 무엇입니까? 각 정답은 완전한 솔루션을 제시합니다. 참고: 각 정답 선택에는 1점이 부여됩니다.

회사에는 다음 표에 표시된 인프라가 있습니다.

on-premises Active Directory domain은 Azure Active Directory (Azure AD)와 동기화됩니다. Server1은 on-premises Active Directory domain에서 사용자 ID를 확인하기 위해 LDAP 쿼리를 사용하는 App1이라는 애플리케이션을 실행합니다. Server1을 Subscription1의 virtual machine으로 마이그레이션할 계획입니다. 회사 보안 정책에 따르면 Subscription1에 배포된 virtual machine 및 서비스는 on-premises network에 액세스하지 못하도록 차단되어야 합니다. 마이그레이션 후에도 App1이 계속 작동하도록 보장하는 솔루션을 권장해야 합니다. 솔루션은 보안 정책을 충족해야 합니다. 권장 사항에 무엇을 포함해야 합니까?

위치: Azure - 리소스: Subscription1이라는 이름의 Azure subscription

위치: Azure - 리소스: 20개의 Azure web apps

위치: On-premises datacenter - 리소스: Active Directory domain

위치: On-premises datacenter - 리소스: Azure AD Connect를 실행하는 서버

위치: On-premises datacenter - 리소스: Server1이라는 이름의 Linux 컴퓨터

온-프레미스 네트워크와 Azure 구독이 있습니다. 온-프레미스 네트워크에는 여러 지사 사무실이 있습니다. Toronto의 한 지사 사무실에는 파일 서버로 구성된 VM1이라는 virtual machine이 있습니다. 사용자는 모든 사무실에서 VM1의 공유 파일에 액세스합니다. Toronto 지사 사무실에 액세스할 수 없게 되는 경우에도 사용자가 공유 파일에 가능한 한 빠르게 액세스할 수 있도록 보장하는 솔루션을 권장해야 합니다. 권장 사항에 무엇을 포함해야 합니까?

HOTSPOT - machine learning 애플리케이션을 지원하기 위해 Azure Databricks를 배포할 계획입니다. Data engineer는 Azure Data Lake Storage 계정을 Databricks file system에 mount합니다. 폴더에 대한 권한은 data engineer에게 직접 부여됩니다. 계획된 Databrick 배포를 위한 설계를 권장해야 합니다. 솔루션은 다음 요구 사항을 충족해야 합니다: ✑ Data engineer가 권한이 있는 폴더에만 액세스할 수 있도록 보장합니다. ✑ 개발 노력을 최소화합니다. ✑ 비용을 최소화합니다. 권장 사항에 무엇을 포함해야 합니까? 답하려면 답안 영역에서 적절한 옵션을 선택하세요. 참고: 각 정답 선택에는 1점이 부여됩니다. Hot Area:

Databricks SKU: ______

클러스터 구성: ______

데이터베이스 보존 요구 사항을 충족하는 솔루션을 권장해야 합니다. 무엇을 권장해야 합니까?

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. 귀사는 여러 virtual machine을 on-premises와 Azure에 배포합니다. on-premises와 Azure 간 연결을 위해 ExpressRoute가 배포되고 구성되어 있습니다. 여러 virtual machine에서 network connectivity 문제가 발생하고 있습니다. virtual machine에 대한 packet이 허용되는지 또는 거부되는지 식별하기 위해 network traffic을 분석해야 합니다. 솔루션: Azure Network Watcher의 Azure Traffic Analytics를 사용하여 network traffic을 분석합니다. 이것이 목표를 충족합니까?

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. 귀사는 여러 virtual machine을 온-프레미스와 Azure에 배포합니다. 온-프레미스와 Azure 간 연결을 위해 ExpressRoute가 배포되고 구성되어 있습니다. 여러 virtual machine에서 네트워크 연결 문제가 발생합니다. virtual machine에 대한 packet이 허용되는지 또는 거부되는지 식별하기 위해 네트워크 트래픽을 분석해야 합니다. 솔루션: Azure Advisor를 사용하여 네트워크 트래픽을 분석합니다. 이것이 목표를 충족합니까?

참고: 이 문제는 동일한 시나리오를 제시하는 일련의 문제 중 일부입니다. 시리즈의 각 문제에는 제시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 문제 세트에는 둘 이상의 올바른 솔루션이 있을 수 있지만, 다른 문제 세트에는 올바른 솔루션이 없을 수도 있습니다. 이 섹션의 문제에 답한 후에는 해당 문제로 돌아갈 수 없습니다. 따라서 이러한 문제는 검토 화면에 표시되지 않습니다. 귀사는 여러 virtual machine을 on-premises와 Azure에 배포합니다. on-premises와 Azure 간 연결을 위해 ExpressRoute가 배포되고 구성되어 있습니다. 여러 virtual machine에서 network connectivity 문제가 발생하고 있습니다. virtual machine에 대한 packet이 허용되는지 또는 거부되는지 식별하기 위해 network traffic을 분석해야 합니다. 솔루션: Azure Network Watcher를 사용하여 IP flow verify를 실행해 network traffic을 분석합니다. 이것이 목표를 충족합니까?

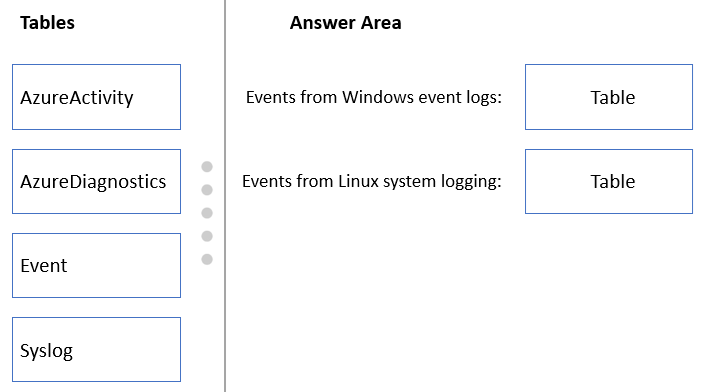

DRAG DROP - Azure subscription이 있습니다. 이 subscription에는 Windows Server 2016 및 Linux를 실행하는 Azure virtual machines가 포함되어 있습니다. 보안 관련 이벤트에 대한 경고 전략을 설계하기 위해 Azure Monitor를 사용해야 합니다. 어떤 Azure Monitor Logs 테이블을 쿼리해야 합니까? 답하려면 적절한 테이블을 올바른 로그 유형으로 끌어다 놓으십시오. 각 테이블은 한 번, 여러 번 또는 전혀 사용되지 않을 수 있습니다. 내용을 보려면 창 사이의 분할 막대를 끌거나 스크롤해야 할 수 있습니다. 참고: 각 정답 선택에는 1점이 부여됩니다. 선택하고 배치하세요:

아래 이미지에서 정답을 선택하세요.

사용자를 위한 콘텐츠를 집계할 애플리케이션을 설계하고 있습니다. 애플리케이션에 적합한 데이터베이스 솔루션을 추천해야 합니다. 솔루션은 다음 요구 사항을 충족해야 합니다: ✑ SQL 명령을 지원해야 합니다. ✑ multi-master writes를 지원해야 합니다. ✑ 낮은 지연 시간의 읽기 작업을 보장해야 합니다. 추천에 무엇을 포함해야 합니까?

다른 Microsoft 자격증

Microsoft AI-102

Associate

PL-300: Microsoft Power BI Data Analyst

Microsoft AI-900

Fundamentals

Microsoft SC-200

Associate

Microsoft AZ-104

Associate

Microsoft AZ-900

Fundamentals

Microsoft SC-300

Associate

Microsoft DP-900

Fundamentals

Microsoft SC-900

Fundamentals

Microsoft AZ-204

Associate

Microsoft AZ-500

Associate

앱 받기