Practice Test #4

50개 문제와 100분 시간 제한으로 실제 시험을 시뮬레이션하세요. AI 검증 답안과 상세 해설로 학습하세요.

AI 기반

3중 AI 검증 답안 및 해설

모든 답안은 3개의 최고 AI 모델로 교차 검증하여 최고의 정확도를 보장합니다. 선택지별 상세 해설과 심층 문제 분석을 제공합니다.

기출 문제

정책 기반 virtual network gateway인 GW1과 virtual network인 VNet1이 포함된 Azure subscription이 있습니다. 온-프레미스 컴퓨터에서 VNet1으로 point-to-site 연결을 구성할 수 있도록 해야 합니다. 어떤 두 가지 작업을 수행해야 합니까? 각 정답은 해결 방법의 일부를 제시합니다. 참고: 각 정답 선택은 1점입니다.

최근 Admin1이라는 사용자가 포함된 새 Azure 구독을 만들었습니다.

Admin1은 Azure Resource Manager 템플릿을 사용하여 Azure Marketplace 리소스를 배포하려고 합니다. Admin1은 Azure

PowerShell을 사용하여 템플릿을 배포하고 다음 오류 메시지를 받습니다: User failed validation to purchase resources. Error message: Legal terms have not been accepted for this item on this subscription. To accept legal terms, please go to the Azure portal (http://go.microsoft.com/fwlink/?LinkId=534873) and configure programmatic deployment for the Marketplace item or create it there for the first time.`

Admin1이 Marketplace 리소스를 성공적으로 배포할 수 있도록 해야 합니다.

무엇을 해야 합니까?

참고: 이 질문은 동일한 시나리오를 제시하는 일련의 질문 중 일부입니다. 이 시리즈의 각 질문에는 제시된 목표를 충족할 수도 있는 고유한 솔루션이 포함되어 있습니다. 일부 질문 세트에는 정답이 둘 이상 있을 수 있으며, 다른 세트에는 정답이 없을 수도 있습니다. 이 섹션에서 질문에 답한 후에는 해당 질문으로 돌아갈 수 없습니다. 따라서 이러한 질문은 검토 화면에 표시되지 않습니다. 10개의 virtual network가 포함된 Azure subscription이 있습니다. virtual network는 각각 별도의 resource group에 호스팅되어 있습니다. 다른 관리자가 subscription에서 여러 network security group(NSG)을 만들 계획입니다. NSG가 생성될 때 virtual network 간의 TCP port 8080을 자동으로 차단하도록 해야 합니다. 솔루션: Resource providers 블레이드에서 Microsoft.ClassicNetwork provider의 등록을 취소합니다. 이것이 목표를 충족합니까?

Subscription1이라는 Azure 구독이 있으며, 여기에는 VNet1 및 VNet2라는 두 개의 Azure virtual network가 포함되어 있습니다. VNet1에는 static routing을 사용하는 VPNGW1이라는 VPN gateway가 포함되어 있습니다. 온-프레미스 네트워크와 VNet1 간에 site-to-site VPN connection이 있습니다. Windows 10을 실행하는 Client1이라는 컴퓨터에서 VNet1에 대한 point-to-site VPN connection을 구성합니다. VNet1과 VNet2 간에 virtual network peering을 구성합니다. 온-프레미스 네트워크에서 VNet2로 연결할 수 있음을 확인합니다. Client1은 VNet2에 연결할 수 없습니다. Client1을 VNet2에 연결할 수 있도록 해야 합니다. 무엇을 해야 합니까?

귀사의 런던 본사에는 100대의 클라이언트 컴퓨터가 있습니다. 3년 전, Azure Active Directory (Azure AD)로 마이그레이션했습니다. 회사의 보안 정책에 따르면 모든 개인 디바이스와 회사 소유 디바이스는 Azure AD에 등록되거나 조인되어야 합니다. User1이라는 원격 사용자가 가정 네트워크에서 개인 디바이스를 Azure AD에 조인할 수 없습니다. User1이 과거에는 Azure AD에 디바이스를 조인할 수 있었음을 확인했습니다. User1이 해당 디바이스를 Azure AD에 조인할 수 있도록 해야 합니다. 어떻게 해야 합니까?

이동 중에도 모든 문제를 풀고 싶으신가요?

Cloud Pass를 다운로드하세요 — 모의고사, 학습 진도 추적 등을 제공합니다.

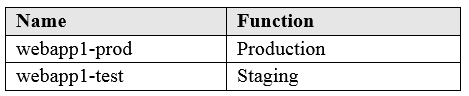

App1이라는 Azure web app이 있습니다. App1에는 다음 표에 표시된 배포 슬롯이 있습니다:

webapp1-test에서 App1에 대한 여러 변경 사항을 테스트합니다. App1을 백업합니다. webapp1-test를 webapp1-prod로 스왑한 후 App1에 성능 문제가 발생하고 있음을 발견합니다. 가능한 한 빨리 App1을 이전 버전으로 되돌려야 합니다. 무엇을 해야 합니까?

여러 부서에서 사용하는 Subscription1이라는 Azure 구독이 있습니다. Subscription1에는 다음 표의 리소스가 포함되어 있습니다: 이름 유형 storage1 Storage account RG1 Resource group container1 Blob container share1 File share 다른 관리자가 단일 Azure Resource Manager 템플릿을 사용하여 VM1이라는 가상 머신과 storage2라는 Azure Storage account를 배포합니다. 배포에 사용된 템플릿을 확인해야 합니다. 배포에 사용된 템플릿은 어떤 블레이드에서 확인할 수 있습니까?

기존 virtual machine을 기반으로 한 Azure Resource Manager template을 다운로드합니다. 해당 template은 100개의 virtual machine을 배포하는 데 사용됩니다. administrative password를 참조하도록 template을 수정해야 합니다. password가 plain text로 저장되지 않도록 해야 합니다. password를 저장하기 위해 무엇을 생성해야 합니까?

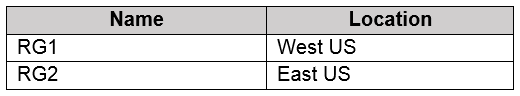

HOTSPOT - 다음 표에 표시된 리소스 그룹을 포함하는 Azure 구독이 있습니다.

RG1에는 다음 표에 표시된 리소스가 포함되어 있습니다.

VM1은 실행 중이며 NIC1 및 Disk1에 연결됩니다. NIC1은 VNET1에 연결됩니다. RG2에는 East US 위치에 있는 IP2라는 공용 IP 주소가 포함되어 있습니다. IP2는 가상 머신에 할당되어 있지 않습니다. 다음 각 문에 대해 문이 참이면 Yes를 선택합니다. 그렇지 않으면 No를 선택합니다. 참고: 각 정답 선택은 1점입니다. 핫 영역:

storage1은 West US에 위치한 Storage account입니다.

VNet1은 West US에 위치한 Virtual network입니다.

NIC1은 West US에 위치한 Network interface입니다.

Disk1은 West US에 위치한 Disk입니다.

VM1은 West US에 위치한 Virtual machine입니다.

storage1을(를) RG2로 이동할 수 있습니다.

NIC1을 RG2로 이동할 수 있습니다.

IP2를 RG1으로 이동하면 IP2의 위치가 변경됩니다.

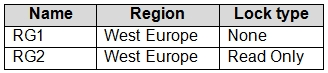

HOTSPOT - Subscription1 및 Subscription2라는 Azure subscription이 있습니다. Subscription1에는 다음 resource group이 있습니다:

RG1에는 West Europe 위치에 App1이라는 web app이 포함되어 있습니다. Subscription2에는 다음 resource group이 포함되어 있습니다: Name Region Lock type RG3 East Europe Delete RG4 Central US none 다음 각 문장에 대해 문장이 참이면 Yes를 선택합니다. 그렇지 않으면 No를 선택합니다. 참고: 각 정답 선택은 1점입니다. Hot Area:

App1을 RG2로 이동할 수 있습니다

App1은 RG3로 이동할 수 있습니다

App1은 RG4로 이동할 수 있습니다

다른 모의고사

Practice Test #1

Practice Test #2

Practice Test #3

Practice Test #5

Practice Test #6

Practice Test #7

Practice Test #8

Practice Test #9

앱 받기