Practice Test #5

50개 문제와 100분 시간 제한으로 실제 시험을 시뮬레이션하세요. AI 검증 답안과 상세 해설로 학습하세요.

AI 기반

3중 AI 검증 답안 및 해설

모든 답안은 3개의 최고 AI 모델로 교차 검증하여 최고의 정확도를 보장합니다. 선택지별 상세 해설과 심층 문제 분석을 제공합니다.

기출 문제

App1이라는 앱이 VM1 및 VM2라는 두 개의 Azure virtual machine에서 실행되고 있습니다. App1에 대해 Azure Availability Set을 구현할 계획입니다. 솔루션은 VM1 및 VM2를 호스팅하는 하드웨어의 계획된 유지 관리 동안 App1이 사용 가능하도록 보장해야 합니다. Availability Set에 무엇을 포함해야 합니까?

참고: 이 질문은 동일한 시나리오를 제시하는 일련의 질문 중 일부입니다. 이 시리즈의 각 질문에는 명시된 목표를 충족할 수 있는 고유한 솔루션이 포함되어 있습니다. 일부 질문 세트에는 정답이 둘 이상 있을 수 있으며, 다른 질문 세트에는 정답이 없을 수도 있습니다. 이 섹션에서 질문에 답한 후에는 해당 질문으로 돌아갈 수 없습니다. 따라서 이러한 질문은 검토 화면에 표시되지 않습니다. Azure subscription에 대해 Traffic Analytics를 사용하도록 설정하는 데 필요한 역할이 Admin1이라는 Azure Active Directory (Azure AD) 사용자에게 할당되었는지 확인해야 합니다. 솔루션: subscription 수준에서 Admin1에 Owner 역할을 할당합니다. 이것이 목표를 충족합니까?

Windows Server 2019를 실행하는 VM1이라는 Azure virtual machine이 있습니다. VM1을 Template1이라는 template으로 Azure Resource Manager library에 저장합니다. Template1에서 VM2라는 virtual machine을 배포할 계획입니다. VM2를 배포하는 동안 무엇을 구성할 수 있습니까?

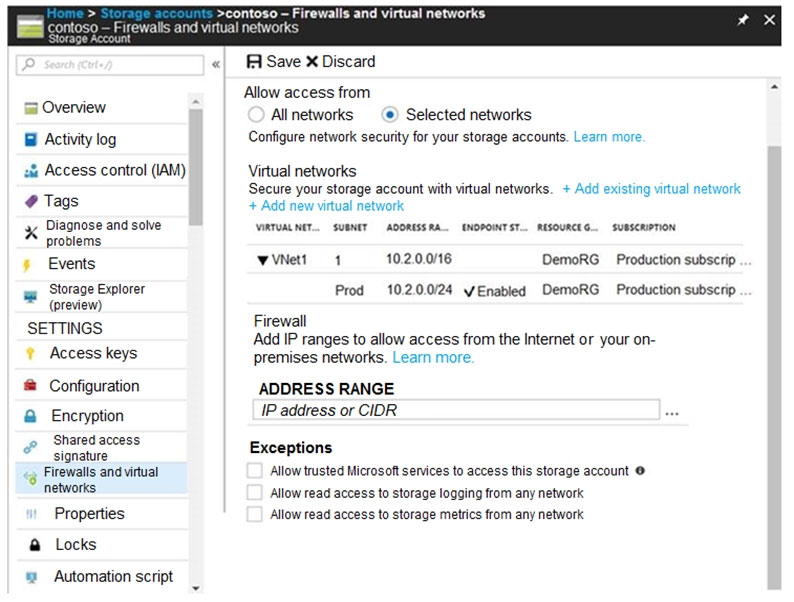

HOTSPOT - VNet1이라는 가상 네트워크에 여러 Azure virtual machines가 있습니다. 다음 전시에서와 같이 Azure Storage account를 구성합니다.

드롭다운 메뉴를 사용하여 그래픽에 제시된 정보를 기반으로 각 문장을 완성하는 답안을 선택하십시오. 참고: 각 정답 선택은 1점입니다. Hot Area:

아래 이미지에서 올바른 답(들)을 선택하세요.

10.2.9.0/24 subnet의 virtual machines은 storage account ______의 file shares에 대한 network connectivity를 갖게 됩니다.

Azure Backup은 storage account ______에 있는 virtual machines의 unmanaged hard disks를 백업할 수 있습니다.

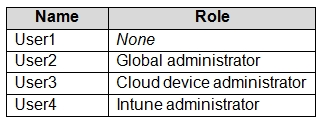

adatum.com이라는 Azure Active Directory (Azure AD) 테넌트가 있으며, 다음 표에 표시된 사용자가 포함되어 있습니다.

Adatum.com에는 다음 구성이 있습니다: ✑ Users may join devices to Azure AD가 User1로 설정되어 있습니다. ✑ Additional local administrators on Azure AD joined devices가 None으로 설정되어 있습니다. Computer1이라는 컴퓨터에 Windows 10을 배포합니다. User1이 Computer1을 adatum.com에 조인합니다. Computer1에서 로컬 Administrator 그룹 멤버십을 식별해야 합니다. 로컬 Administrators 그룹의 멤버는 어떤 사용자입니까?

이동 중에도 모든 문제를 풀고 싶으신가요?

Cloud Pass를 다운로드하세요 — 모의고사, 학습 진도 추적 등을 제공합니다.

contoso.onmicrosoft.com이라는 Azure Active Directory (Azure AD) 테넌트가 있습니다.

User administrator 역할이 Admin1이라는 사용자에게 할당되어 있습니다.

외부 파트너는 [email protected] 로그인을 사용하는 Microsoft account를 보유하고 있습니다.

Admin1이 외부 파트너를 Azure AD 테넌트에 로그인하도록 초대하려고 시도했지만 다음 오류 메시지를 받습니다: Unable to invite user [email protected] " Generic authorization exception.`

Admin1이 외부 파트너를 Azure AD 테넌트에 로그인하도록 초대할 수 있도록 해야 합니다.

무엇을 해야 합니까?

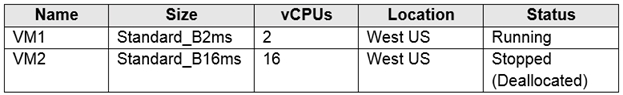

HOTSPOT - Subscription1이라는 Azure 구독이 있으며, 다음 표에 표시된 할당량을 포함합니다. 할당량 위치 사용량 Standard BS Family vCPUs West US 20개 중 0 Standard D Family vCPUs West US 20개 중 0 Total Regional vCPUs West US 20개 중 0 다음 표와 같이 Subscription1에 virtual machine을 배포합니다.

다음 표에 표시된 virtual machine을 배포할 계획입니다. 이름 크기 vCPUs VM3 Standard_B2ms 1 VM4 Standard_D4s_v3 4 VM5 Standard_B16ms 16 다음 각 문장에 대해, 문장이 참이면 Yes를 선택합니다. 그렇지 않으면 No를 선택합니다. 참고: 각 정답 선택은 1점입니다. 핫 영역:

VM3를 West US에 배포할 수 있습니다.

West US에 VM4를 배포할 수 있습니다.

VM5를 West US에 배포할 수 있습니다.

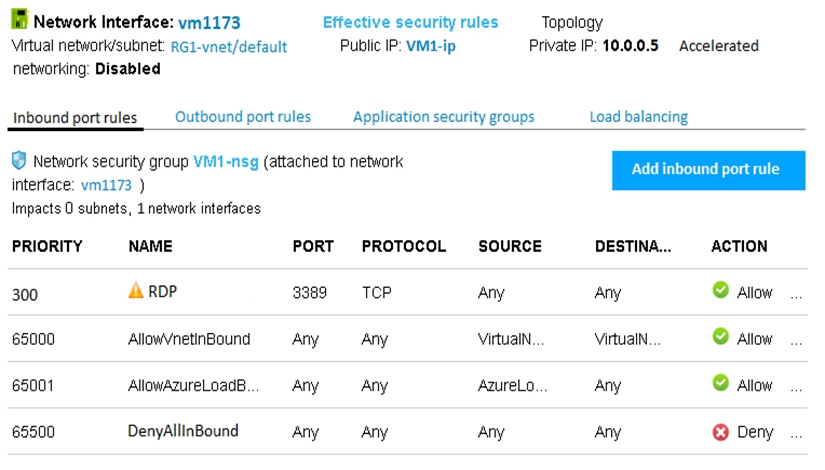

Subscription1이라는 Azure subscription이 있습니다. Subscription1에는 VM1이라는 virtual machine이 포함되어 있습니다. Windows 10을 실행하는 Computer1이라는 컴퓨터가 있습니다. Computer1은 Internet에 연결되어 있습니다. 다음 전시에서와 같이 vm1173이라는 network interface를 VM1에 추가합니다. (Exhibit 탭을 클릭하세요.)

Computer1에서 Remote Desktop을 사용하여 VM1에 연결을 시도하지만 연결에 실패합니다. VM1에 대한 Remote Desktop 연결을 설정해야 합니다. 먼저 무엇을 해야 합니까?

Subscription1이라는 Azure 구독이 있으며, 이 구독에는 VM1이라는 Azure virtual machine이 포함되어 있습니다. VM1은 RG1이라는 resource group에 있습니다. VM1은 RG1에 리소스를 배포하는 데 사용될 서비스를 실행합니다. VM1의 identity를 사용하여 VM1에서 실행 중인 서비스가 RG1의 리소스를 관리할 수 있도록 해야 합니다. 먼저 무엇을 해야 합니까?

Admin1에 대한 사용자 요구 사항을 충족해야 합니다. 무엇을 해야 합니까?

다른 모의고사

Practice Test #1

Practice Test #2

Practice Test #3

Practice Test #4

Practice Test #6

Practice Test #7

Practice Test #8

Practice Test #9

앱 받기